Récemment, les autorités indiennes, notamment le Bureau central d'investigation (CBI), ont lancé une enquête majeure sur un échange VoIP (Voix sur Protocole Internet) illégal découvert dans le Bihar. Il ne s'agit pas d'une simple infraction télécom banale — ce dispositif VoIP serait lié à des activités de cybercriminalité à grande échelle, notamment des fraudes qui exploitent les faiblesses des systèmes de télécommunication et trompent le public.

En termes simples, cette affaire concerne une opération de télécommunication non autorisée qui a utilisé illégalement la technologie VoIP et un appareil appelé boîte SIM pour rediriger des appels internationaux vers l'Inde via les réseaux téléphoniques locaux. Le résultat a été un moyen pour les fraudeurs de masquer l'origine de leurs appels et de potentiellement les utiliser à des fins criminelles, entraînant des pertes financières pour les opérateurs de télécommunications, des pertes de recettes pour l'État et des risques pour la sécurité publique.

Pour comprendre pourquoi cela est grave, nous devons explorer plusieurs points :

- Qu'est-ce qu'un échange VoIP et comment il fonctionne

- Pourquoi un échange VoIP illégal est nuisible

- Comment les fraudeurs utilisent cette technologie pour des arnaques

- Pourquoi le CBI enquête sur cette affaire et ce que les enquêteurs ont découvert jusqu'à présent

- Comment cela s'inscrit dans le paysage plus large des fraudes télécoms par cybermoyens en Inde

1. Qu'est-ce que la VoIP et un échange VoIP ?

La Voix sur Protocole Internet (VoIP) est une technologie qui permet de passer des appels vocaux via Internet au lieu des réseaux téléphoniques traditionnels. Des services comme Skype, les appels WhatsApp, Zoom, les appels Telegram et de nombreux services d'appels internationaux utilisent la VoIP car elle est moins chère, flexible et fonctionne sur toute connexion Internet.

Un échange VoIP est un système qui achemine des appels téléphoniques en utilisant des protocoles Internet. Dans les systèmes de télécommunication légitimes, les échanges VoIP sont utilisés par les sociétés de télécommunication ou les fournisseurs de services pour connecter des appels sur de longues distances tout en minimisant les coûts. Lorsqu'il est réalisé légalement et correctement réglementé, cela permet de réduire les frais d'appel et de rendre la communication plus efficace.

Cependant, lorsque la technologie VoIP est détournée, les criminels peuvent l'exploiter pour contourner les contrôles légitimes des réseaux, masquer l'origine des appels et échapper aux frais d'appels internationaux. C'est ce qui se serait passé dans l'affaire actuellement enquêtée : un échange VoIP illégal non autorisé par les régulateurs des télécommunications.

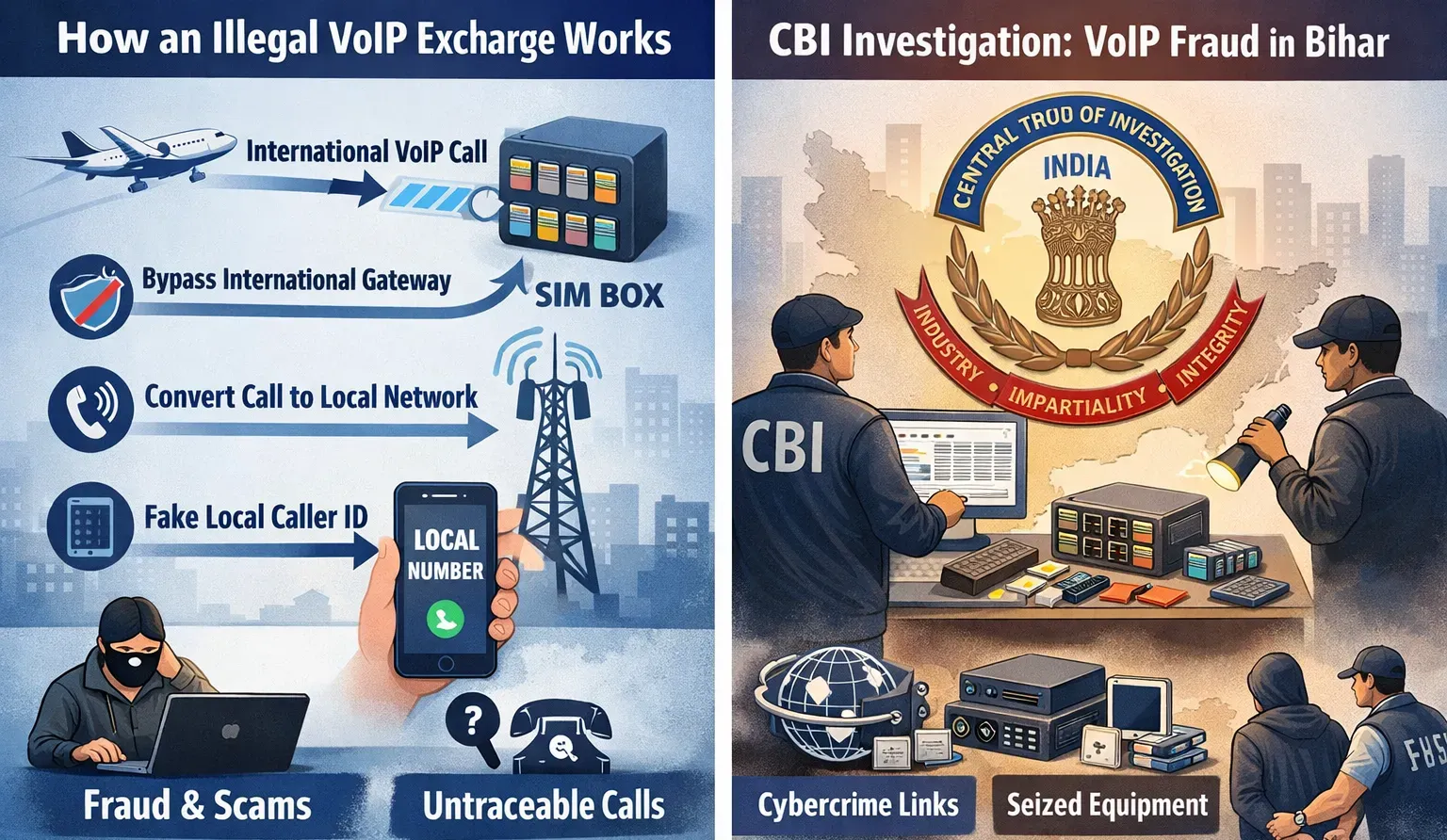

2. Fonctionnement d'un échange VoIP illégal

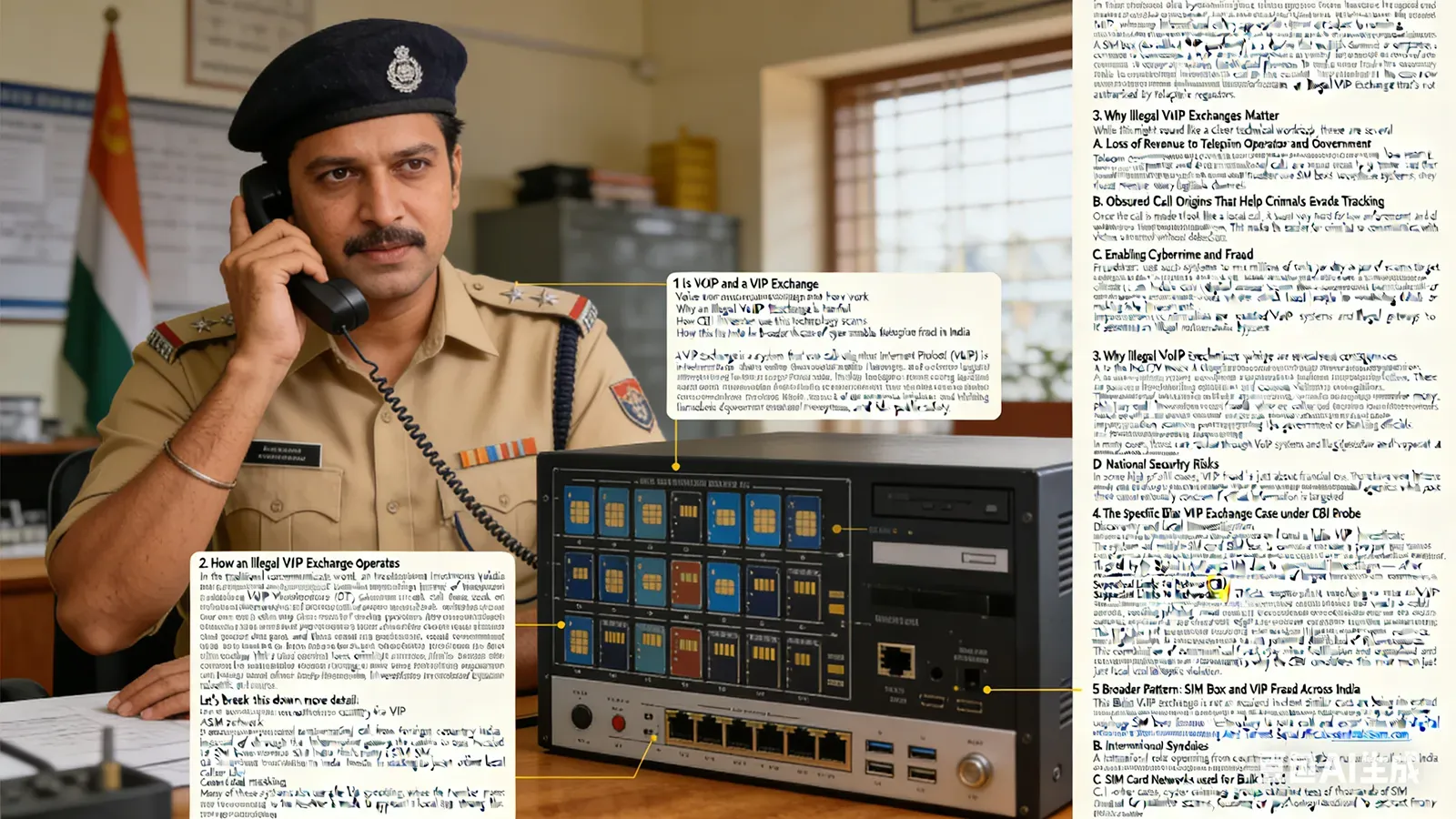

Dans le monde traditionnel des télécommunications, un appel international depuis un pays étranger vers l'Inde doit passer par des passerelles internationales agréées. Celles-ci sont réglementées par des autorités telles que le Ministère des Télécommunications (DoT), qui veille à ce que les appels internationaux paient les tarifs appropriés et fassent l'objet d'une surveillance.

Une boîte SIM (aussi appelée passerelle VoIP) est un appareil qui contient plusieurs cartes SIM d'un opérateur mobile. Elle connecte un appel VoIP (basé sur Internet) à un réseau mobile traditionnel en faisant semblant d'être de nombreux téléphones mobiles individuels. Ce dispositif permet au trafic vocal venant de l'étranger d'être redirigé vers les réseaux locaux comme s'il s'agissait d'appels nationaux, masquant la source originale et contournant les itinéraires d'appels internationaux réglementés.

Détaillons cela davantage :

- Arrivée d'un appel VoIP international : Un appel provient d'un autre pays via un réseau VoIP.

- Interception de l'appel par une boîte SIM : Au lieu de passer par la passerelle internationale appropriée, l'appel est acheminé vers une boîte SIM située localement en Inde et dotée de nombreuses cartes SIM actives.

- L'appel semble local : La boîte SIM transmet l'appel vers le réseau mobile domestique en utilisant l'une de ses cartes SIM, le faisant apparaître comme un simple appel local ordinaire.

- Masquage de l'identifiant de l'appelant : La plupart de ces systèmes utilisent également l'usurpation d'identifiant d'appelant, où le numéro affiché au récepteur est rendu local même si l'appel provient réellement de l'étranger.

Tout ce processus permet aux criminels de contourner les systèmes de surveillance des télécommunications, d'échapper aux tarifs internationaux et de dissimuler la source réelle de l'appel. Il s'agit essentiellement d'un contournement illégal des télécommunications.

3. Pourquoi les échanges VoIP illégaux sont graves

Même si cela peut sembler une astuce technique ingénieuse, il y a plusieurs conséquences graves :

A. Pertes de recettes pour les opérateurs de télécommunications et l'État

Les sociétés de télécommunication et les pouvoirs publics perdent de l'argent car les appels internationaux sont censés payer des tarifs et des frais qui financent l'infrastructure réseau et la réglementation. Lorsque les fraudeurs utilisent des boîtes SIM pour contourner ces systèmes, ils détournent les recettes des canaux légitimes.

B. Origines d'appels masquées aidant les criminels à échapper au pistage

Une fois que l'appel est fait pour ressembler à un appel local, il devient très difficile pour les forces de l'ordre et les régulateurs des télécommunications de retracer son origine initiale. Cela facilite la tâche des criminels pour communiquer avec leurs victimes sans être détectés.

C. Facilitation de la cybercriminalité et des fraudes

Les fraudeurs utilisent de tels systèmes pour passer des millions d'appels par jour dans le cadre d'arnaques ciblant des citoyens sans méfiance. Celles-ci peuvent inclure :

- Arnaques à l'arrestation numérique où les escrocs font semblant d'être des agents des forces de l'ordre et contraignent les victimes à transférer de l'argent.

- Arnaques par hameçonnage et investissement où les appelants trompent les personnes pour qu'elles révèlent leurs coordonnées bancaires ou fassent des investissements fictifs.

- Arnaques par usurpation d'identité en faisant semblant d'être des fonctionnaires de l'État ou des banques.

Dans de nombreux cas, ces appels sont acheminés via des systèmes VoIP et des passerelles illégales pour éviter la détection et fonctionner à grande échelle.

D. Risques pour la sécurité nationale

Dans certaines affaires médiatiques, la fraude VoIP ne concerne pas seulement les pertes financières. Il y a eu des cas où des escrocs ont passé des appels en se faisant passer pour des agences de défense ou nationales, ce qui pose un risque pour la sécurité nationale si des informations critiques sont ciblées.

4. L'affaire spécifique de l'échange VoIP du Bihar enquêtée par le CBI

Selon l'article de IndiaTV News et les rapports complémentaires :

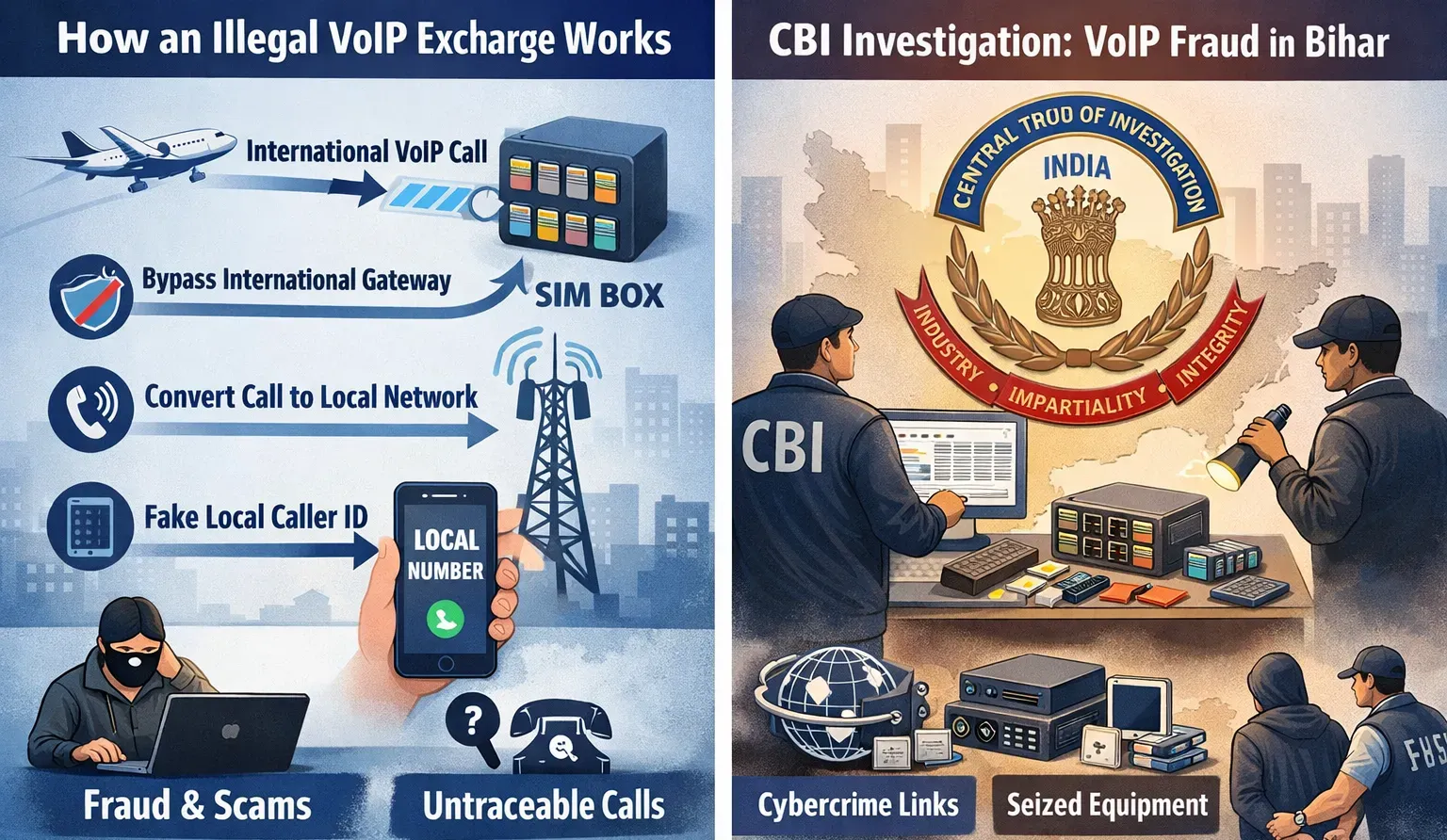

Découverte et enquête locale

- Dans le district de Bhojpur, Bihar, la police locale a découvert un échange VoIP illégal.

- Le système utilisait plusieurs cartes SIM et des boîtes SIM pour convertir des appels internationaux en appels locaux sans autorisation appropriée.

- Il a été signalé par l'Unité de renseignement numérique en raison de schémas inhabituels de trafic d'appels et d'un détournement potentiel.

Transfert au Bureau central d'investigation (CBI)

- L'affaire a d'abord été enregistrée par la police du Bihar, mais en raison de sa gravité et des liens suspects avec la cybercriminalité, elle a été transférée au Bureau central d'investigation — premier organisme fédéral d'enquête indien — après une notification gouvernementale.

- L'implication du CBI indique que l'échange VoIP était plus qu'une simple arnaque locale ; il pourrait faire partie de réseaux de cybercriminalité transnationaux plus larges.

Liens suspects avec des réseaux de fraude

- Les autorités soupçonnent que le dispositif VoIP illégal était utilisé pour faciliter des cybercrimes à grande échelle, notamment l'hameçonnage, la fraude et des extorsions par ingénierie sociale.

- Les enquêteurs estiment que les fraudeurs utilisaient l'échange pour masquer l'origine des appels et coordonner des opérations d'arnaques dans plusieurs régions.

Cartes télécom et distribution

- L'enquête aurait permis de retracer certaines des cartes SIM utilisées dans ce système jusqu'à des approvisionnements frauduleux via des opérateurs de points de vente dans d'autres régions du pays.

- Cela met en évidence non seulement le détournement technologique, mais aussi une distribution potentiellement illégale de ressources télécom.

Cette combinaison de fraude télécom, de facilitation de cybercriminalité et d'actes répréhensibles organisés explique pourquoi le CBI considère cela comme plus qu'une simple infraction télécom locale.

5. Schéma plus large : fraude par boîte SIM et VoIP dans toute l'Inde

Cet échange VoIP du Bihar n'est pas un incident isolé. Des affaires similaires sont enquêtées dans tout le pays, montrant un schéma persistant de fraude télécom et cybercriminelle impliquant la technologie VoIP et des boîtes SIM. Des exemples issus de rapports récents incluent :

A. Grands réseaux de boîtes SIM dans les villes

La police de Delhi a démantelé des syndicats utilisant la technologie des boîtes SIM pour acheminer des appels et extorquer des victimes avec des arnaques à « l'arrestation numérique » en usurpant l'identité de membres de la Brigue antiterroriste. (sentinelassam.com)

B. Syndicats internationaux

Une équipe transnationale opérant depuis des pays comme le Cambodge a redirigé des appels vers l'Inde pour des arnaques punitives, axées sur la contrainte psychologique pour extorquer de l'argent aux victimes.

C. Réseaux de cartes SIM utilisés pour des fraudes en masse

Dans d'autres cas, des groupes de cybercriminels ont obtenu des dizaines de milliers de cartes SIM frauduleusement pour envoyer des messages en masse dans le cadre d'arnaques telles que l'hameçonnage ou des offres d'investissement fictives — souvent acheminés via des passerelles télécom illégales.

D. Passerelles illégales contournant l'infrastructure télécom

Dans d'autres États comme l'Uttar Pradesh et le Karnataka, la police a découvert des passerelles illégales offrant un accès non surveillé pour des appels internationaux déguisés en appels locaux. (ThePrint)

E. Efforts nationaux pour lutter contre les arnaques

Des organismes de réglementation comme l'Autorité de réglementation des télécommunications de l'Inde (TRAI) ont également imposé des changements de séries numérotées (comme les numéros « 1600 ») pour rendre les appels officiels plus faciles à reconnaître et réduire les incidents d'arnaques. (Business Standard)

Ensemble, ces incidents montrent que la fraude par VoIP et boîte SIM n'est pas un problème marginal — c'est un problème national de télécommunication et de cybercriminalité avec des implications financières et sécuritaires.

6. Pourquoi cette enquête est importante

L'enquête du CBI sur l'échange VoIP illégal est significative pour plusieurs raisons :

A. Protéger les citoyens

Les arnaques renforcées par la VoIP comme l'arrestation numérique et l'hameçonnage ont drainé des milliards de roupies aux victimes et causé des souffrances psychologiques. Une application stricte de la loi aide à dissuader les fraudeurs.

B. Sécuriser l'infrastructure télécom

Les réseaux de télécommunication sont essentiels à l'infrastructure nationale. Les passerelles illégales sapent les réglementations, nuisent financièrement aux opérateurs de télécommunications et affaiblissent l'intégrité des réseaux de communication.

C. Réseaux criminels internationaux

La nature transfrontalière de nombreuses opérations par boîte SIM suggère une coordination avec des groupes criminels internationaux. L'enquête sur celles-ci aide à mettre en place de meilleurs mécanismes de coopération mondiale.

D. Renforcer l'application de la loi

L'implication croissante du CBI reflète une reconnaissance plus large que la cybercriminalité et la fraude télécom nécessitent une expertise spécialisée et une autorité fédérale pour être enquêtées de manière complète.

7. Comment les dispositifs VoIP illégaux facilitent les arnaques

Pour comprendre comment fonctionne cette fraude télécom dans la pratique, il est utile de connaître les arnaques courantes qui bénéficient des échanges VoIP illégaux :

A. Arnaques à l'arrestation numérique

Dans ce schéma, les appelants usurpent l'identité de forces de l'ordre ou d'agences gouvernementales, affirment que la victime est impliquée dans un crime et la contraignent à transférer de l'argent pour « résoudre » le problème. Ces appels utilisent souvent des systèmes VoIP pour usurper des numéros locaux et échapper au pistage.

B. Hameçonnage et fraude à l'investissement

Les fraudeurs appellent des centaines ou des milliers de personnes via des réseaux alimentés par la VoIP pour promouvoir des prêts fictifs, des investissements ou des services financiers, collectant des informations personnelles et bancaires.

C. Usurpation d'identité bancaire et administrative

Les cybercriminels prétendent souvent être des banques, des régulateurs des télécommunications (comme la TRAI) ou des autorités financières pour tromper les personnes et leur faire partager des codes OTP ou des identifiants de connexion sensibles, qui sont ensuite utilisés pour le vol. (Business Standard)

D. SMS en masse et hameçonnage

Certains réseaux ne se contentent pas de passer des appels — ils envoient des millions de SMS en masse utilisés dans des campagnes coordonnées d'hameçonnage. Ces messages renvoient souvent vers des réseaux d'appels VoIP pour un suivi ultérieur.

Dans toutes ces arnaques, les échanges VoIP illégaux aident les criminels à fonctionner à grande échelle et à éviter la détection en acheminant le trafic via des passerelles non autorisées.

8. Application de la loi et prochaines étapes

L'enquête du CBI impliquera probablement plusieurs techniques d'investigation :

- Retraçage du trafic d'appels et des schémas d'utilisation des SIM

- Entretiens avec le personnel des télécommunications et les distributeurs de cartes SIM

- Coordination avec des organismes tels que le DoT, la TRAI et les forces de l'ordre internationales

- Saisie d'équipements, de serveurs, de boîtes SIM et de preuves numériques

De manière générale, cette répression fait partie d'une tendance plus large où les autorités indiennes prennent la cybercriminalité et la fraude télécom au sérieux, intensifient les poursuites et tentent de fermer des réseaux entiers plutôt que des acteurs individuels.

Conclusion

L'échange VoIP illégal actuellement enquêté par le CBI n'est pas qu'une simple infraction technique des télécommunications — c'est une infrastructure criminelle complexe qui a permis des fraudes à grande échelle, dissimulé l'origine des appels et sapé les garanties réglementaires. Grâce à la manipulation de la technologie VoIP, les fraudeurs ont pu masquer leurs activités, échapper à la détection et mener des arnaques ciblées à grande échelle qui ont nui financièrement et psychologiquement à des milliers de victimes.

Les organismes d'application de la loi indiens, notamment le CBI, tentent désormais de démanteler ce réseau, de rassembler des preuves et de tenir responsables les auteurs — y compris les liens potentiels avec des syndicats de cybercriminalité internationaux plus larges qui ont exploité les failles des systèmes de télécommunication.

Si vous souhaitez approfondir le fonctionnement de la technologie de fraude VoIP ou les peines prévues en Inde pour ces infractions, n'hésitez pas à me le demander !

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文