Dans les projets d'intégration système modernes, une communication fiable entre réseaux est la pierre angulaire du fonctionnement fluide de divers services — de l'hébergement web et de la vidéosurveillance aux conférences vidéo et à la connectivité des passerelles ROIP. Cependant, un défi courant se pose lorsque des dispositifs internes, affectés d'adresses IP privées, doivent interagir avec des réseaux externes. Les IP privées ne sont pas routables sur l'Internet public, créant une barrière qui empêche l'accès externe légitime aux ressources internes. C'est ici que la cartographie de ports IP (également connue sous le nom de redirection de ports) entre en jeu, servant de technologie réseau essentielle qui relie les réseaux publics et privés.

En tant que solution de confiance dans les environnements industriels, commerciaux et d'entreprise, la cartographie de ports IP est indispensable pour déployer des services tels que des serveurs web, des systèmes de gestion vidéo et des passerelles ROIP — tous au cœur des offres de réseaux intégrés de Becke Telcom. Cet article explore les concepts fondamentaux, les principes de fonctionnement, les cas d'utilisation pratiques et les avantages clés de la cartographie de ports IP, en soulignant son rôle dans l'optimisation des ressources réseau et l'activation d'une communication flexible et sécurisée entre réseaux.

Qu'est-ce que la cartographie de ports IP ?

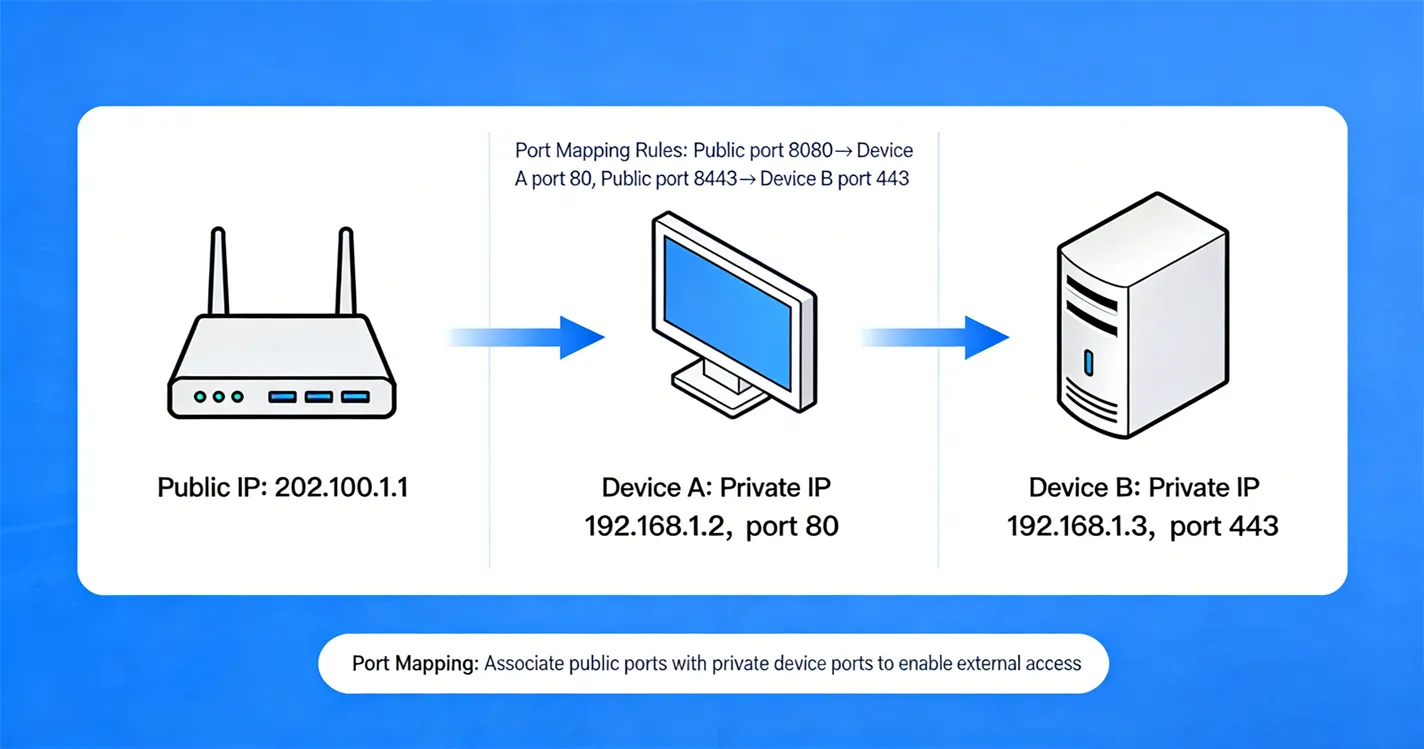

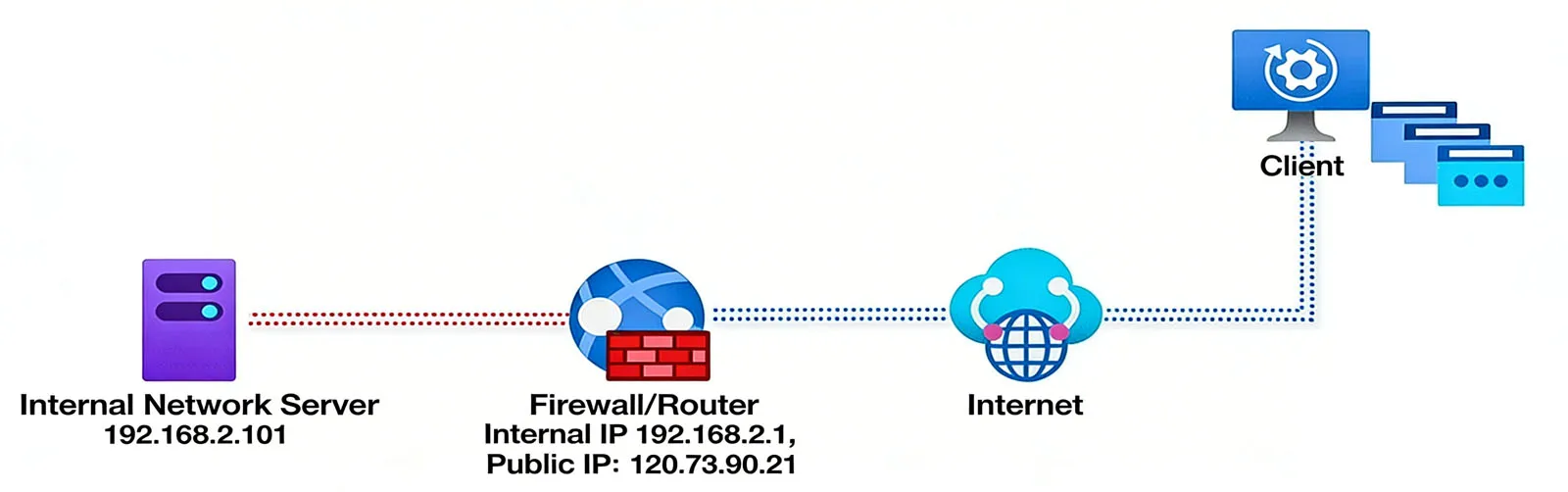

La cartographie de ports IP est une technique de configuration réseau qui redirige les paquets de données d'un port spécifique d'une adresse IP publique vers une adresse IP privée et un port désignés au sein d'un réseau local (LAN). Elle fonctionne via des dispositifs réseau tels que des routeurs ou des pare-feux, qui agissent comme intermédiaires pour router les demandes d'accès externes vers les ressources internes correctes.

Pour simplifier le concept : une adresse IP publique fonctionne comme l'"entrée publique" d'un réseau, tandis que les ports sont les "salles désignées" à l'intérieur de cette entrée. Sans cartographie de ports, les dispositifs externes peuvent atteindre le routeur ou le pare-feu mais ne peuvent pas identifier quel serveur ou dispositif interne doit traiter leur demande. En configurant des règles de cartographie de ports, les administrateurs réseau définissent explicitement quel dispositif et quel port interne doivent recevoir les données envoyées à une combinaison spécifique d'IP et de port publics.

Cette technologie est indispensable dans trois scénarios clés :

-

Les dispositifs internes (par exemple, serveurs, caméras de surveillance, passerelles ROIP) doivent fournir des services à des utilisateurs ou des systèmes externes.

-

Plusieurs serveurs internes nécessitent un accès externe mais une seule adresse IP publique est disponible auprès du fournisseur d'accès Internet (FAI).

-

La transmission de données entre réseaux est nécessaire pour des applications telles que la surveillance à distance, l'hébergement web ou la communication interbureau.

Comment fonctionne la cartographie de ports IP ?

Pour bien comprendre la cartographie de ports IP, il est essentiel de décomposer ses composants fondamentaux et son flux de données étape par étape. La technologie repose sur quatre éléments clés et un processus de redirection transparent qui garantit une communication fluide entre les clients externes et les dispositifs internes.

Composants fondamentaux de la cartographie de ports IP

-

Adresse IP publique : Un identifiant unique attribué par un FAI qui représente le réseau sur l'Internet public. Les dispositifs externes utilisent cette adresse pour initier la communication avec le réseau interne. Par exemple, une IP publique typique pourrait être 120.73.90.21.

-

Adresse IP privée : Des adresses réservées utilisées exclusivement par les dispositifs au sein d'un LAN (par exemple, 192.168.2.101, 192.168.2.102). Ces adresses ne sont pas visibles ou routables sur l'Internet public et ne peuvent être accédées qu'au sein du réseau interne.

-

Ports : Des identifiants numériques (allant de 0 à 65535) qui distinguent différents services ou applications sur un seul dispositif. Les ports standard incluent 80 pour HTTP (services web) et 443 pour HTTPS, tandis que les applications personnalisées utilisent souvent des ports non standard comme 8080, 8090 ou 8091.

-

Routeur/Pare-feu : Le dispositif réseau qui stocke les règles de cartographie de ports. Il intercepte les paquets de données entrants de l'Internet public, vérifie leur port de destination et les transmet au dispositif et au port internes correspondants en fonction de règles préconfigurées.

Flux de données étape par étape

-

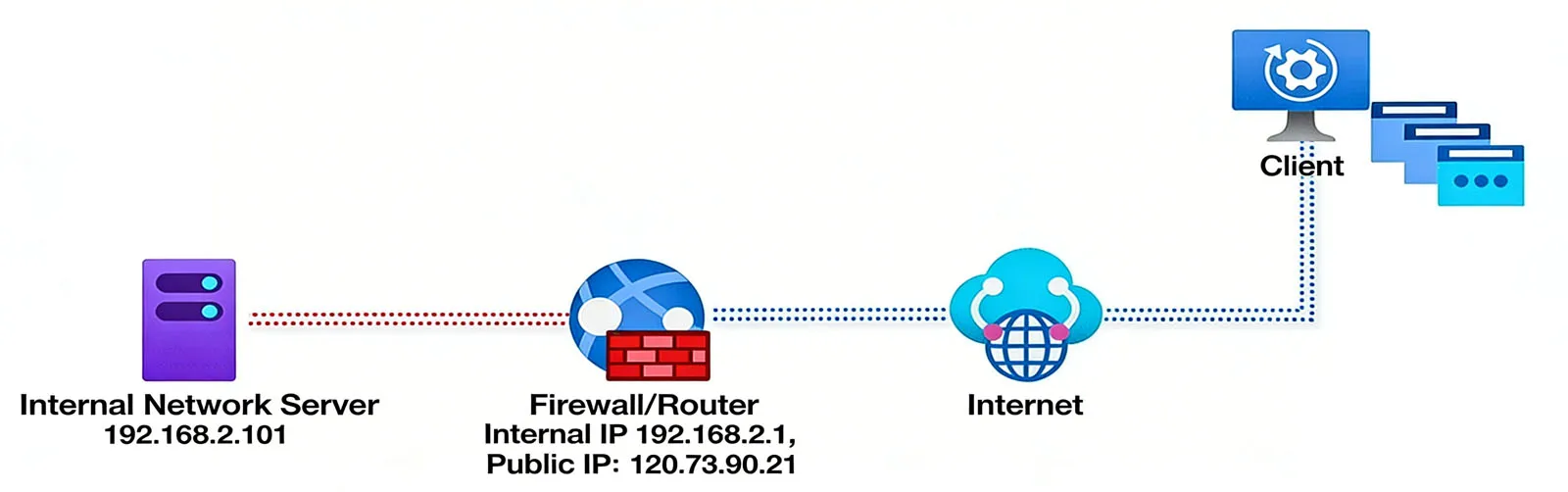

Un client externe (par exemple, un utilisateur distant, un autre serveur ou une passerelle ROIP) envoie une demande à l'adresse IP publique du réseau cible, spécifiant un port spécifique (par exemple, 120.73.90.21:8080).

-

Le routeur ou le pare-feu reçoit la demande et recherche dans son ensemble de règles de cartographie de ports interne pour trouver une correspondance pour le port de destination (8080 dans cet exemple).

-

Sur la base de la règle correspondante, le routeur/pare-feu réécrit l'adresse de destination du paquet en l'adresse IP privée et le port correspondants (par exemple, 192.168.2.101:8080).

-

Le paquet est transmis au dispositif interne (par exemple, un serveur web ou une passerelle ROIP) à l'adresse IP privée.

-

Le dispositif interne traite la demande et envoie une réponse au routeur/pare-feu.

-

Le routeur/pare-feu réécrit l'adresse source du paquet de réponse de l'IP privée à l'IP publique, puis le transmet au client externe.

Tout ce processus est transparent à la fois pour le client externe et le dispositif interne, créant l'illusion que le dispositif interne est directement connecté à l'Internet public.

Pourquoi la cartographie de ports IP est-elle nécessaire ?

La cartographie de ports IP résout deux défis critiques en matière de communication réseau : l'activation de l'accès externe aux ressources internes et la maximisation de la valeur des adresses IP publiques limitées. Voici les raisons clés pour lesquelles c'est un élément essentiel des projets d'intégration système modernes.

Activation de l'accès entre réseaux aux dispositifs internes

La plupart des dispositifs dans les réseaux d'entreprise, industriels ou résidentiels utilisent des adresses IP privées — une mesure de sécurité conçue pour protéger les réseaux internes contre l'accès non autorisé. Cependant, cette fonctionnalité de sécurité bloque également la communication externe légitime avec les ressources internes qui doivent fournir des services au public ou aux utilisateurs distants.

Par exemple, supposons qu'une passerelle ROIP Becke Telcom soit déployée dans un LAN d'entreprise avec l'adresse IP privée 192.168.2.101. Une équipe distante doit se connecter à cette passerelle pour établir une communication intercom, mais elle ne peut pas accéder directement à l'adresse IP privée depuis l'Internet public. En configurant la cartographie de ports sur le routeur — en mappant l'IP publique 120.73.90.21:8080 à l'IP privée 192.168.2.101:8080 — l'équipe distante peut envoyer des demandes à l'IP et au port publics, et le routeur transmettra les données à la passerelle ROIP interne. Cela permet une communication fluide entre réseaux, permettant aux utilisateurs distants d'accéder aux services de la passerelle comme s'ils étaient sur le réseau interne.

Ce cas d'utilisation s'étend à une large gamme de scénarios, notamment :

-

Accès distant aux caméras de vidéosurveillance dans les magasins de détail, les installations industrielles ou les complexes résidentiels.

-

Utilisateurs externes accédant à des serveurs web, des serveurs FTP ou des serveurs d'applications hébergés sur un réseau interne.

-

Connectivité entre réseaux pour les passerelles ROIP, permettant la communication intercom entre des équipes géographiquement dispersées.

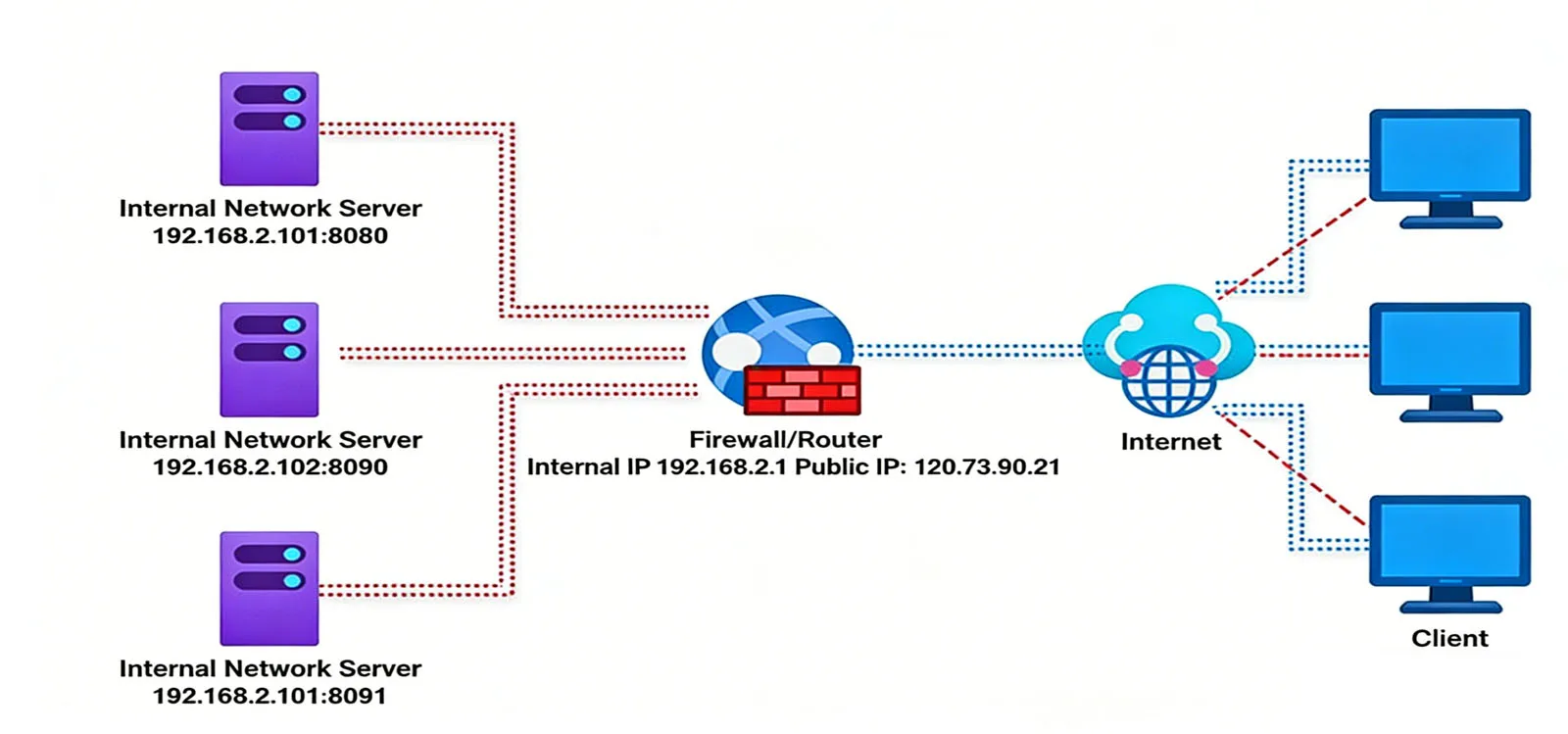

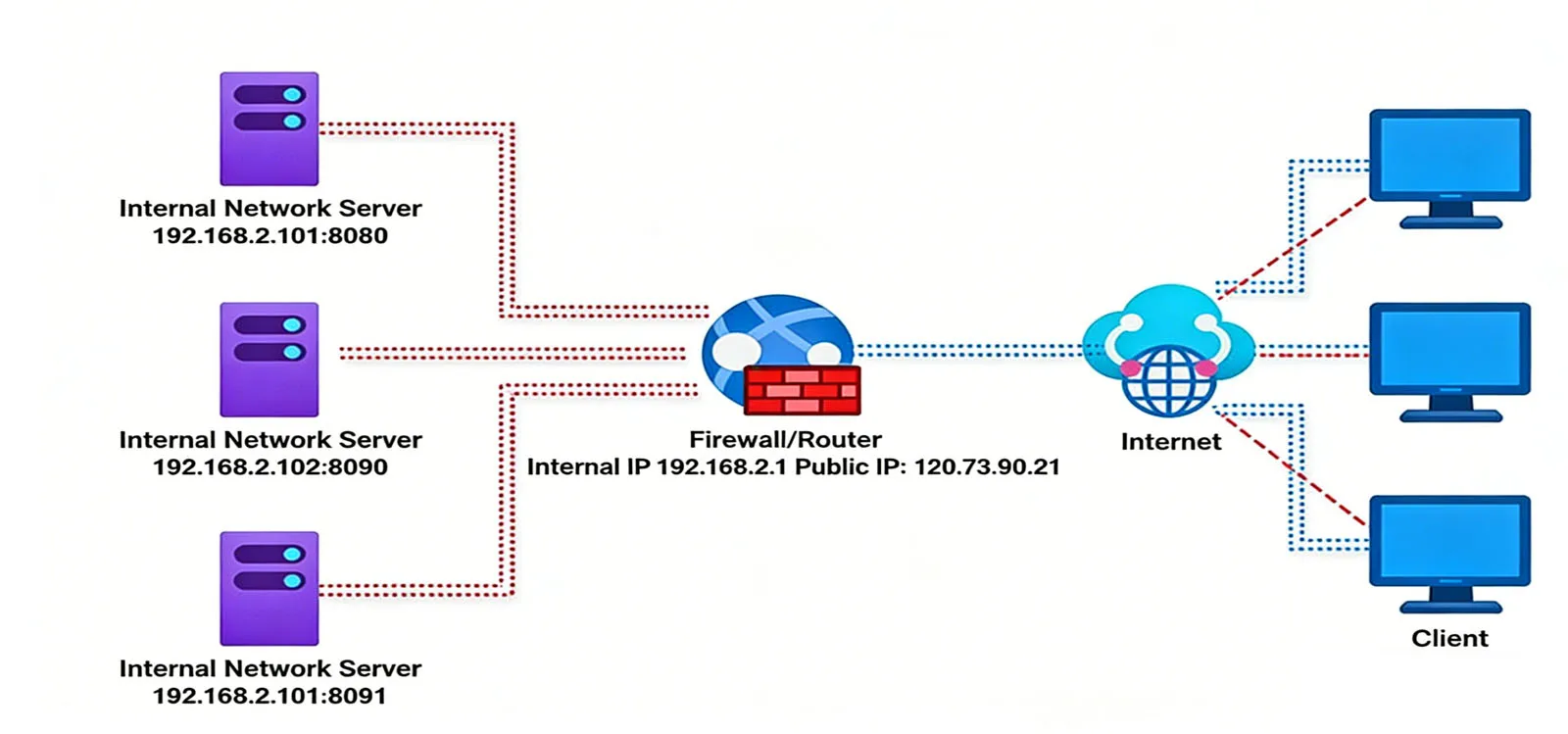

Prise en charge de plusieurs serveurs internes avec une seule IP publique

Dans de nombreux projets, les organisations peuvent avoir plusieurs serveurs internes qui doivent fournir des services externes, mais elles ne disposent que d'une seule adresse IP publique attribuée par leur FAI. L'acquisition d'IP publiques supplémentaires peut être coûteuse et inutile, faisant de la cartographie de ports une solution rentable. En utilisant différents ports pour distinguer les serveurs internes, une seule IP publique peut prendre en charge plusieurs services simultanément.

Considérons une entreprise avec trois serveurs web internes qui doivent tous être accessibles depuis l'Internet public :

-

Serveur 1 : 192.168.2.101 (port 8080)

-

Serveur 2 : 192.168.2.102 (port 8090)

-

Serveur 3 : 192.168.2.103 (port 8091)

En configurant des règles de cartographie de ports sur le routeur, l'entreprise peut mapper chaque serveur interne à un port unique sur l'IP publique 120.73.90.21 :

-

Port public 8080 → Interne 192.168.2.101:8080

-

Port public 8090 → Interne 192.168.2.102:8090

-

Port public 8091 → Interne 192.168.2.103:8091

Les clients externes peuvent ensuite accéder à chaque serveur en spécifiant le port public correspondant :

-

Serveur 1 : 120.73.90.21:8080

-

Serveur 2 : 120.73.90.21:8090

-

Serveur 3 : 120.73.90.21:8091

Cette configuration maximise l'utilité d'une seule adresse IP publique, réduit les coûts associés aux IP supplémentaires et simplifie la gestion du réseau en centralisant l'accès via une seule adresse publique.

Applications pratiques de la cartographie de ports IP

La cartographie de ports IP est une technologie polyvalente avec des applications dans divers secteurs et cas d'utilisation. Voici quelques-uns des scénarios les plus courants où elle joue un rôle essentiel dans l'intégration système et le fonctionnement du réseau.

Hébergement de serveurs web

De nombreuses petites et moyennes entreprises (PME) et grandes organisations hébergent leurs propres serveurs web, plateformes de commerce électronique ou portails internes sur des réseaux internes pour maintenir le contrôle des données et réduire les coûts d'hébergement cloud. La cartographie de ports permet aux utilisateurs externes d'accéder à ces services web sans nécessiter une IP publique dédiée pour chaque serveur.

Par exemple :

-

Une entreprise héberge un portail client sur un serveur web avec l'IP privée 192.168.2.102 et le port 8090.

-

L'administrateur réseau configure la cartographie de ports sur le routeur, en mappant le port public 8090 à 192.168.2.102:8090.

-

Les clients accèdent au portail en entrant l'IP et le port publics (par exemple, 120.73.90.21:8090) dans leurs navigateurs web.

-

Le routeur transmet les demandes HTTP/HTTPS au serveur web interne, qui renvoie le contenu du portail aux clients.

Cette application est évolutive et rentable, permettant aux organisations d'ajouter davantage de serveurs web et de configurer des règles de cartographie de ports supplémentaires à mesure que leurs besoins augmentent.

Vidéosurveillance et surveillance à distance

Les systèmes de vidéosurveillance sont la pierre angulaire de la sécurité dans les bâtiments commerciaux, les installations industrielles, les magasins de détail et les complexes résidentiels. Ces systèmes se composent généralement de caméras IP connectées à un enregistreur vidéo réseau (NVR) ou à un serveur de gestion vidéo, qui est souvent situé sur un réseau interne pour des raisons de sécurité.

La cartographie de ports permet la surveillance à distance des flux de surveillance depuis n'importe où avec une connexion Internet :

-

Au NVR ou au serveur de gestion vidéo est attribuée une adresse IP privée (par exemple, 192.168.2.103) et un port (par exemple, 8091) pour l'accès distant.

-

La cartographie de ports est configurée pour mapper l'IP et le port publics à l'IP et au port privés du serveur.

-

Les utilisateurs autorisés accèdent aux flux de surveillance via une application mobile ou un navigateur web en entrant l'IP et le port publics.

-

Le routeur transmet la demande d'accès au serveur interne, qui diffuse les flux vidéo vers l'appareil de l'utilisateur.

Cela permet au personnel de sécurité, aux propriétaires d'entreprise ou aux propriétaires de maison de surveiller leurs locaux en temps réel, de revoir les enregistrements et de recevoir des alertes à distance — améliorant la sécurité et la commodité globales.

Connectivité des passerelles ROIP

Les passerelles ROIP (Radio over IP) sont essentielles pour intégrer les radios bidirectionnelles traditionnelles avec les réseaux IP, permettant la communication intercom sur de grandes zones ou entre des équipes distantes. Les passerelles ROIP de Becke Telcom sont souvent déployées dans des réseaux internes pour garantir la stabilité et la sécurité du réseau, mais elles nécessitent un accès externe pour que les équipes distantes puissent se connecter.

La cartographie de ports facilite la connectivité des passerelles ROIP :

-

À la passerelle ROIP Becke Telcom est attribuée une adresse IP privée (par exemple, 192.168.2.101) et un port dédié (par exemple, 8080) au sein du LAN.

-

L'administrateur réseau configure la cartographie de ports sur le routeur, en mappant l'IP publique (par exemple, 120.73.90.21) et le port 8080 à l'IP et au port privés de la passerelle.

-

Les équipes distantes configurent leurs appareils pour se connecter à l'IP et au port publics (120.73.90.21:8080).

-

Le routeur transmet la demande de connexion à la passerelle ROIP interne, permettant une communication intercom fluide entre les équipes distantes et sur site.

Cette configuration garantit une communication fiable et à faible latence pour des secteurs tels que la construction, la sécurité publique et la logistique — où la coordination en temps réel est essentielle.

Systèmes de conférence vidéo

Les plateformes de conférence vidéo (par exemple, des solutions d'entreprise personnalisées ou des outils tiers) nécessitent une communication entre réseaux entre les utilisateurs internes et les participants externes. La cartographie de ports garantit que le serveur de conférence vidéo, hébergé sur un réseau interne, peut recevoir et transmettre des données à des dispositifs externes.

Dans ce scénario :

-

Le serveur de conférence vidéo est déployé sur le réseau interne avec une adresse IP privée et des ports dédiés pour la transmission audio, vidéo et de données.

-

Des règles de cartographie de ports sont configurées pour mapper les ports publics nécessaires aux IP et ports privés du serveur.

-

Les participants externes rejoignent la conférence en se connectant à l'IP et au port publics, que le routeur transmet au serveur interne.

-

Le serveur gère le streaming audio/vidéo, le partage d'écran et l'échange de données entre tous les participants, garantissant une collaboration fluide.

Cette application est particulièrement précieuse pour les entreprises qui hébergent leur propre infrastructure de conférence vidéo pour maintenir des normes de sécurité, de conformité ou de performance.

Bonnes pratiques pour la mise en œuvre de la cartographie de ports IP

Pour garantir la sécurité, la fiabilité et l'efficacité des configurations de cartographie de ports IP, suivez ces bonnes pratiques adaptées aux projets d'intégration système :

Utiliser des ports non standard pour une sécurité renforcée

Les ports standard (par exemple, 80 pour HTTP, 443 pour HTTPS, 21 pour FTP) sont des cibles privilégiées pour les pirates et les bots malveillants. Pour réduire le risque d'accès non autorisé, utilisez des ports non standard (par exemple, 8080, 8090, 8443) pour la cartographie de ports. Cela ajoute une couche de sécurité supplémentaire en rendant plus difficile pour les attaquants de deviner le bon port pour accéder aux dispositifs internes.

Restreindre l'accès avec des règles de pare-feu

La cartographie de ports doit toujours être associée à des règles de pare-feu pour limiter l'accès à des adresses IP ou des plages de confiance. Par exemple, si une règle de cartographie de ports est configurée pour une passerelle ROIP Becke Telcom, le pare-feu peut être configuré pour n'autoriser que le trafic entrant provenant des adresses IP des équipes distantes ou des dispositifs autorisés. Cela empêche des parties externes non autorisées de tenter d'accéder à la passerelle interne.

Documenter les règles de cartographie de ports

Maintenez un document clair et à jour de toutes les règles de cartographie de ports, y compris le port public, l'adresse IP privée, le port privé et le service/application associé. Cette documentation est essentielle pour que les administrateurs réseau puissent résoudre les problèmes, mettre à jour les configurations et garantir la conformité avec les politiques organisationnelles.

Tester les configurations de manière approfondie

Après avoir configuré les règles de cartographie de ports, testez la connectivité depuis les réseaux externes et internes pour vérifier que les paquets de données sont correctement transmis. Utilisez des outils comme ping, tracert ou des vérificateurs de ports en ligne pour confirmer que le port public est ouvert et que le dispositif interne reçoit et répond aux demandes. Cela aide à identifier et à résoudre des problèmes tels que des mappings de ports incorrects, des blocages de pare-feu ou des problèmes de connectivité réseau.

Mettre à jour régulièrement le micrologiciel du routeur/pare-feu

Les mises à jour du micrologiciel du routeur et du pare-feu incluent souvent des correctifs de sécurité, des améliorations de performance et de nouvelles fonctionnalités qui améliorent la fiabilité de la cartographie de ports. La mise à jour régulière du micrologiciel garantit que le dispositif réseau est protégé contre les vulnérabilités connues et fonctionne à une efficacité maximale.

Conclusion

La cartographie de ports IP est une technologie fondamentale pour activer une communication sécurisée et flexible entre réseaux dans les projets d'intégration système modernes. En reliant les réseaux publics et privés, elle résout le défi critique d'accès aux ressources internes depuis l'Internet public tout en optimisant l'utilisation des adresses IP publiques limitées.

Que ce soit pour déployer des serveurs web, des systèmes de vidéosurveillance, des passerelles ROIP ou des plateformes de conférence vidéo, la cartographie de ports fournit une solution rentable et évolutive pour une connectivité fluide. Son principe de fonctionnement transparent — reposant sur des routeurs ou des pare-feu pour rediriger les paquets de données — garantit que les clients externes et les dispositifs internes communiquent comme s'ils étaient sur le même réseau, supportant une large gamme d'applications industrielles, commerciales et d'entreprise.

En suivant des bonnes pratiques telles que l'utilisation de ports non standard, la restriction de l'accès avec des règles de pare-feu, la documentation des configurations et les tests approfondis, les organisations peuvent maximiser les avantages de la cartographie de ports IP tout en minimisant les risques de sécurité. À mesure que les technologies réseau continuent d'évoluer, la cartographie de ports reste un composant essentiel d'une communication fiable et efficace entre réseaux — permettant aux entreprises de déployer des solutions innovantes et de s'adapter aux besoins changeants de connectivité. Pour les clients de Becke Telcom, cette technologie est un élément clé de l'activation des réseaux intégrés, garantissant que leurs ressources internes sont accessibles, sécurisées et optimisées pour la performance.

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文